ダークネット

ダークネット(英: darknet)とは、特定のソフトウェア、構成、承認でのみアクセス可能な非標準の通信プロトコルとポートを用いるオーバーレイ・ネットワークの事。典型的なダークネットには二種類あり、一つはフレンド・トゥ・フレンド(英: friend-to-friend)ネットワーク(通常Peer to Peer接続でのファイル共有に使用される)[1]で一つはTorなどのプライバシーネットワークである[2]。

暗号化されたダークネットの対義語としてクリアネット(英: Clearnet)[3][4][5]、またはコンテンツをインデックス化できる検索エンジンについて言及する時の表層Webがある[6]

用語

[編集]2015年時点で「ダークネット」はTorダークネットの「Onion Service」量が原因でしばしばダークウェブと交互に用いられている。本用語はサーチ・インデックス化できなかったプラットフォームとしてのTorの歴史が原因でダークウェブを深層Web(検索エンジンが収集しないサイトの総称)と混同して使われることがあるがダークウェブは深層Webの一部分でしかないためこれらの用語の両方を混在させて使用することは正確ではない[7][8][9]。

起源

[編集]「ダークネット」はセキュリティ目的のためにARPANET(インターネットの前身)から隔離されたネットワークを指す言葉として1970年代に造語された[10]。ダークネットのアドレスはAPRANETからデータを受信できたが、ネットワークリストには表示されず、Pingやその他の照会に応答することはなかった。

本用語はピーター・ビドル、ポール・イングランド、マーカス・ペイナド、ブライアン・ウィルマンのマイクロソフトの4人の社員による2002年の論文「The Darknet and the Future of Content Distribution(ダークネットとコンテンツ配信の未来)」の発表後に一般に受け入れられるようになっており、4人はダークネットの存在が有効なデジタル著作権管理 (DRM) 技術開発の主な障害となっており、著作権侵害を不可避のものとしていると主張した[11]

サブカルチャー

[編集]ジャーナリストのJ. D. ラシカは2005年の自著『Darknet:Hollywood's War Against the Digital Generation(ダークネット:ハリウッドのデジタル世代との戦争)』において、ダークネットの範囲はファイル共有ネットワークを網羅していると述べた[12]。その結果、2014年にジャーナリストのジェイミー・バートレットは自著『闇(ダーク)ネットの住人たち デジタル裏社会の内幕』においてカムガール、クリプトアナーキスト(暗号自由主義者)、ダークネットマーケットでの薬物売買、自傷行為のコミュニティ、ソーシャルメディアのレイシスト、トランスヒューマニストなどのアンダーグラウンドおよび新興のサブカルチャーを記述するためにダークネットを用いた[13]。

使用

[編集]ダークネットは一般的に様々な理由で使用される。以下はその例である。

- 内部告発やニュースのリーク

- 監視社会から市民のプライバシー権を保護するより良い手段

- 政治的報復からの反体制派の保護

- 商業または国家の干渉を受けずに発言の自由や契約の自由などの人権を行使

- インターネットサービスプロバイダーとエンドユーザーとの間で同意権が正式に認められていないまたは尊重されていない通信ネットワークの監視同意の拒否

- ネットワーク検閲やコンテンツフィルタリングの回避または制限的なファイアーウォール・ポリシー(通信の遮断)をバイパス[14]

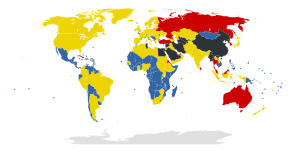

|

青:検閲なし 黄:多少検閲あり 赤:国境なき記者団の監視対象(厳しい検閲を実施) 黒:大変厳しい検閲を実施 |

悪用(違法サイト)の例としては、下記の通り。

- ファイル共有 (Warez、個人ファイル、ポルノ、機密ファイル、違法または偽造ソフトウェアなど)

- 制限された商品をダークネット・マーケット上で販売

- 不正または非合法な商品・サービスの販売または購入[15]

- サイバー犯罪 (クラッキング、ファイル破損など)

ソフトウェア

[編集]全てのダークネットはアクセスするために特定のソフトウェアのインストールまたはネットワーク構成が必要となる。例えばTorではVidalia (通称 Torブラウザバンドル)のカスタマイズブラウザあるいは同じ機能を実行するproxy設定を通してアクセスできる。

アクティブ

[編集]

- 分散ネットワーク42(研究目的であり匿名用ではない)

- Freenetはデフォルトで人気のダークネット (friend-to-friend)。バージョン0.7以降は「オープンネット」として実行できる(peerノードは自動的に検出される)。

- GNUnetはF2Fネットワーク・トポロジーオプションが有効な場合にダークネットとして利用が可能である[16] [17]。

- I2P(不可視インターネットプロジェクト)はダークネットとしての特徴を持つ別のオーバーレイ・ネットワークであり、そのサイトはEepsitesと呼ばれる。

- OneSwarmはfriend-to-friendのファイル共有用のダークネットとして実行できる。

- RetroShareは分散ハッシュテーブル (DHT) と検出機能が無効な場合にデフォルトで匿名ファイルの転送を実行するためのダークネット (F2F) として実行できる。

- Riffleは堅牢な匿名性(少なくとも一つのサーバが妥協しないままでいる限り)、効率的な計算および最小の帯域幅の負荷を同時に提供するクライアント・サーバのダークネットシステム[18][19]。

- Syndie

- Tor(The onion routerの略語)はダークネットの特色もなす (hidden services) 匿名ネットワーク。Torはダークネットの最も一般的な例である[20]。

- Triblerはファイル共有用のダークネットとして実行できる。

- ZeroNetはTorのpeer-to-peerユーザーのインターネットに似たネットワークの構築を目的にしたオープンソースソフトウェア。

サポート停止

[編集]- RShare

- StealthNet

消滅

[編集]- AllPeers

- anoNet

- Turtle F2F

脚注

[編集]- ^ Mansfield-Devine, Steve (December 2009). “Darknets”. Computer Fraud & Security 2009 (12): 4–6. doi:10.1016/S1361-3723(09)70150-2.

- ^ Wood, Jessica (2010). “The Darknet: A Digital Copyright Revolution”. Richmond Journal of Law and Technology 16 (4): 15–17 25 October 2011閲覧。.

- ^ Miller, Tessa (10 January 2014). “How Can I Stay Anonymous with Tor?”. Life Hacker. 7 June 2015閲覧。

- ^ Torpey, Kyle (2 December 2014). “Blockchain.info Launches Tor Hidden Service”. Inside Bitcoins. 9 June 2015閲覧。

- ^ Roger, Jolly. “Clearnet vs Hidden Services – Why You Should Be Careful”. Jolly Roger’s Security Guide for Beginners. DeepDotWeb. 4 June 2015閲覧。

- ^ Barratt, Monica (15 January 2015). “A Discussion About Dark Net Terminology”. Drugs, Internet, Society. 14 June 2015閲覧。

- ^ “Clearing Up Confusion – Deep Web vs. Dark Web”. BrightPlanet. 2018年2月22日閲覧。

- ^ NPR Staff (25 May 2014). “Going Dark: The Internet Behind The Internet” 29 May 2015閲覧。

- ^ Greenberg, Andy (19 November 2014). “Hacker Lexicon: What Is the Dark Web?” 6 June 2015閲覧。

- ^ “Om Darknet”. 25 March 2015時点のオリジナルよりアーカイブ。2012年3月11日閲覧。[リンク切れ]

- ^ Biddle, Peter; England, Paul; Peinado, Marcus; Willman, Bryan (18 November 2002). The Darknet and the Future of Content Distribution (PDF). ACM Workshop on Digital Rights Management. Washington, D.C.: マイクロソフト. 2012年10月10日閲覧。

- ^ Lasica, J. D. (2005). Darknets: Hollywood's War Against the Digital Generation. Hoboken, NJ: J. Wiley & Sons. ISBN 0-471-68334-5

- ^ Ian, Burrell (28 August 2014). “The Dark Net: Inside the Digital Underworld by Jamie Bartlett, book review” 3 June 2015閲覧。

- ^ “Who uses Tor?”. Tor Project. 14 May 2017閲覧。

- ^ Taylor, Harriet (19 May 2016). “Hit men, drugs and malicious teens: the darknet is going mainstream”. 2018年2月22日閲覧。

- ^ Bennett, Krista; Grothoff, Christian; Kügler, Dennis (2003). Dingledine, Roger. ed. Privacy Enhancing Technologies Third International Workshop (PET 2003). Springer-Verlag (Heidelberg). pp. 141–175. ISBN 9783540206101

- ^ Xiang, Yang; Lopez, Javier; Jay Kuo, C.-C. et al., eds (2012). Cyberspace Safety and Security: 4th International Symposium : Proceedings (CSS 2012). Springer (Heidelberg). pp. 89, 90. ISBN 9783642353628

- ^ Template:Cite theses

- ^ Larry Hardesty, MIT News Office (11 July 2016). “How to stay anonymous online”. 12 July 2016閲覧。

- ^ “Anticounterfeiting on the Dark Web – Distinctions between the Surface Web, Dark Web and Deep Web” (13 April 2015). 1 June 2015閲覧。

関連項目

[編集]外部リンク

[編集]- “See You on the Darknet”. (January 28, 2004)

- “File-sharing 'darknet' unveiled”. (August 16, 2006)

- Darknet 101 – introduction for non technical people